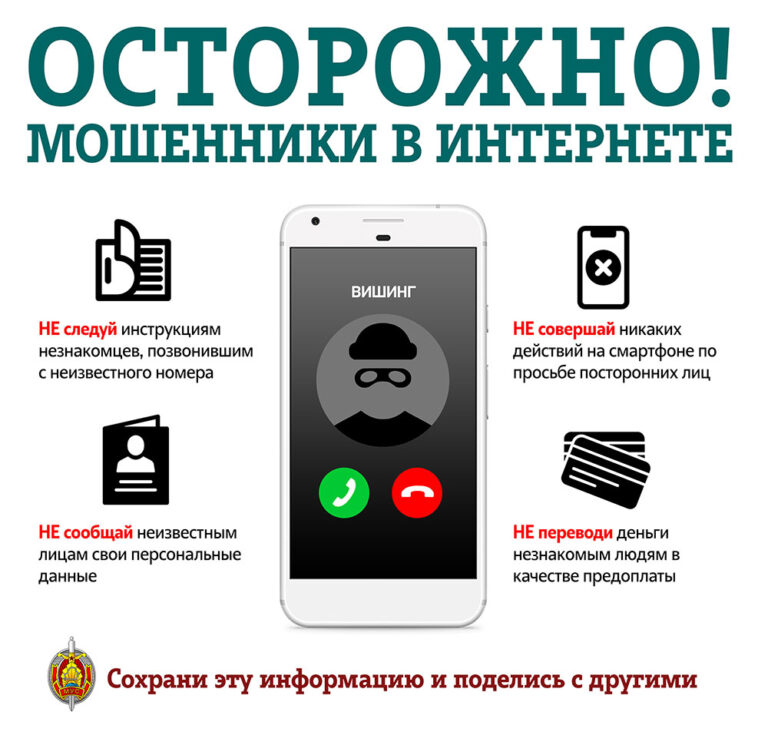

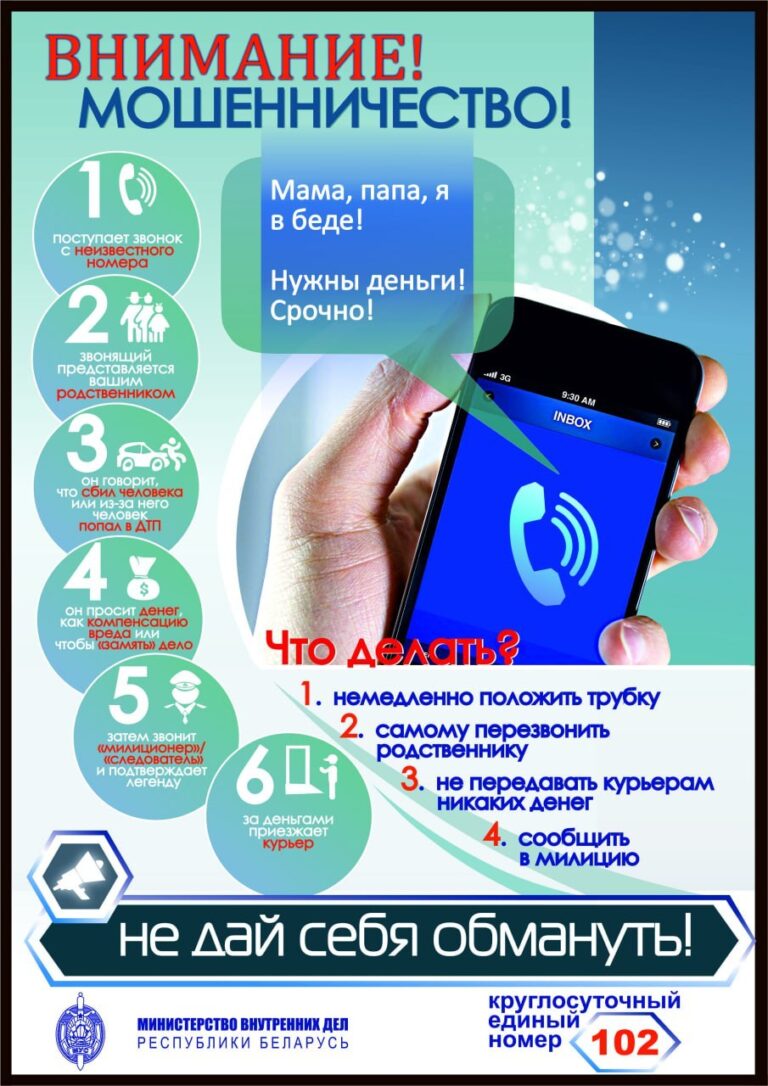

Мошенники постоянно совершенствуют схемы обмана, чтобы заполучить ваши деньги. Для связи кроме интернет-звонков в мессенджерах, таких как Viber, Telegram или WhatsApp, могут использовать стационарную телефонную и мобильную связь, а также интернет-видеосвязь. Чаще всего они представляются сотрудниками правоохранительных органов, работниками операторов сотовой связи, государственных или банковских организаций, реже – вашим родственником или руководителем, брокером или трейдером криптобиржи.

За 9 месяцев 2025 г. на территории нашей страны зафиксировано 13,5 тыс. киберпреступлений, сообщил журналистам на пресс-конференции в БелТА заместитель начальника главного управления по противодействию киберпреступности МВД Беларуси Александр Рингевич.

Что же такое киберпреступность?

Это любая преступная активность, где объектом в качестве цели и/или инструмента является компьютер или сетевое устройство. В некоторых киберпреступлениях осуществляются прямые атаки на компьютеры или другие устройства с целью вывода из строя. В других – компьютеры используются в своих целях киберпреступниками для распространения вредоносных программных кодов, получения незаконной информации или для получения криптовалюты.

НАИБОЛЕЕ АКТУАЛЬНЫЕ МОШЕННИЧЕСКИЕ СХЕМЫ

- Сообщают о возникшей проблеме и, войдя в доверие, предлагают помощь в ее решении. Например, жертву ошарашивают подозрением в соучастии в преступлении, следовательно, вероятностью проведения обыска и изъятием денежных средств. Для их сохранения предлагают перевести наличные на якобы защищенный счет или передать якобы работнику банка для декларирования.

- Сообщают, что закончился срок действия договора на услуги связи

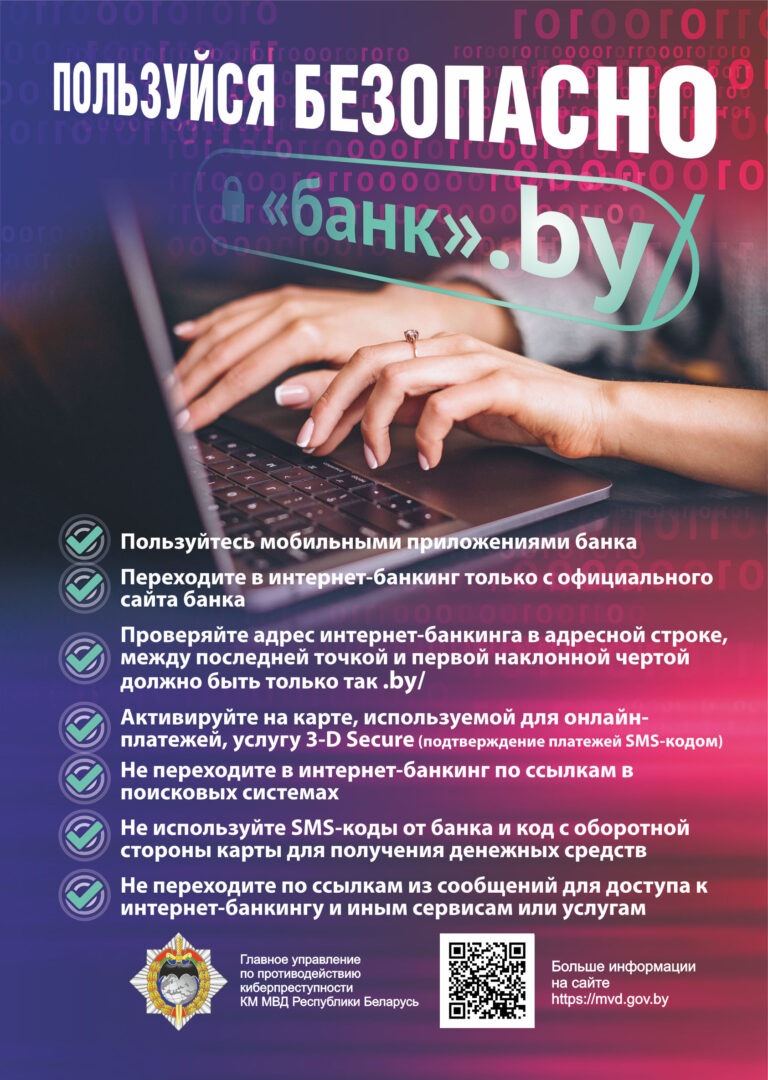

и убеждают по ссылке из мессенджера скачать фейковое приложение, чтобы продлить услугу. Такие приложения дают возможность мошенникам видеть всю информацию с экрана смартфона (коды из смс, логины и пароли к банкингу). Надо знать, что безопасно скачивать приложения только из официальных магазинов «Google Play», «App Store», «App Gallery», а не по направленным ссылкам. - Интернет-преступники умело пользуются возможностями нейросетей. При получении образца голоса или фото они создают фейковые сообщения или видео от имени родственников или знакомых. Позже контактам жертвы рассылают такие поддельные просьбы о материальной помощи на лечение на банковскую карту или через «знакомого».

- Самые опасные кибермошенники те, которые представляются брокерами или трейдерами торговых площадок и предлагают жертве увеличить доход, инвестировав небольшую сумму. В Интернете они размещают сайт несуществующей биржи с графиками и диаграммами. Регистрируют вкладчикам личный кабинет и демонстрируют якобы полученный доход. Иногда дают вывести небольшую часть денег, но всегда убеждают продолжать вкладывать бо́льшие суммы, которые, например, одолжить у знакомых, получить в кредит или от продажи жилья.

- Для вывода похищенных денег мошенники всегда используют подставных лиц – дропов, которые за вознаграждение предоставили доступ к своим банковским счетам. Дропы являются звеньями преступной цепочки и нужны для перевода денег через несколько банков на иностранные счета или в криптовалюту. Дропы несут ответственность по ст. 222 УК вплоть до 10 лет лишения свободы.

- В нашей республике разрешено покупать и продавать криптовалюту за денежные средства (белорусские рубли, иностранную валюту или электронные деньги) только у криптобирж (операторов обмена криптовалют), являющихся резидентами Парка высоких технологий. Совершение операций по купле (продаже) криптовалюты на иностранных криптобиржах и у физических лиц является незаконным и запрещается. Порядок осуществления сделок с криптовалютой определен Указом Президента Республики Беларусь от 20.09.2024 № 367, за нарушение которого предусмотрена ответственность по ч.3 ст.13.3 КоАП в виде штрафа с конфискацией всей суммы дохода.

Как же киберпреступники совершают свои преступления?

Существует четыре наиболее распространенных способа, которыми пользуются киберпреступники:

- Использование вредоносных программ. Вероятно, вы понимаете, что существует множество методов эксплуатации систем, и насколько важно использоваться различными мерами безопасности, например, устанавливать длинные пароли и делать регулярные обновления. Этот тип атак базируется на злоупотреблении компьютерами и сетями.

- DDоS-атаки, когда злоумышленник пользуется коммуникационным сетевым протоколом для создания огромного количества запросов к серверу или службе. В этом типе атак главная цель – вывести из строя объект воздействия.

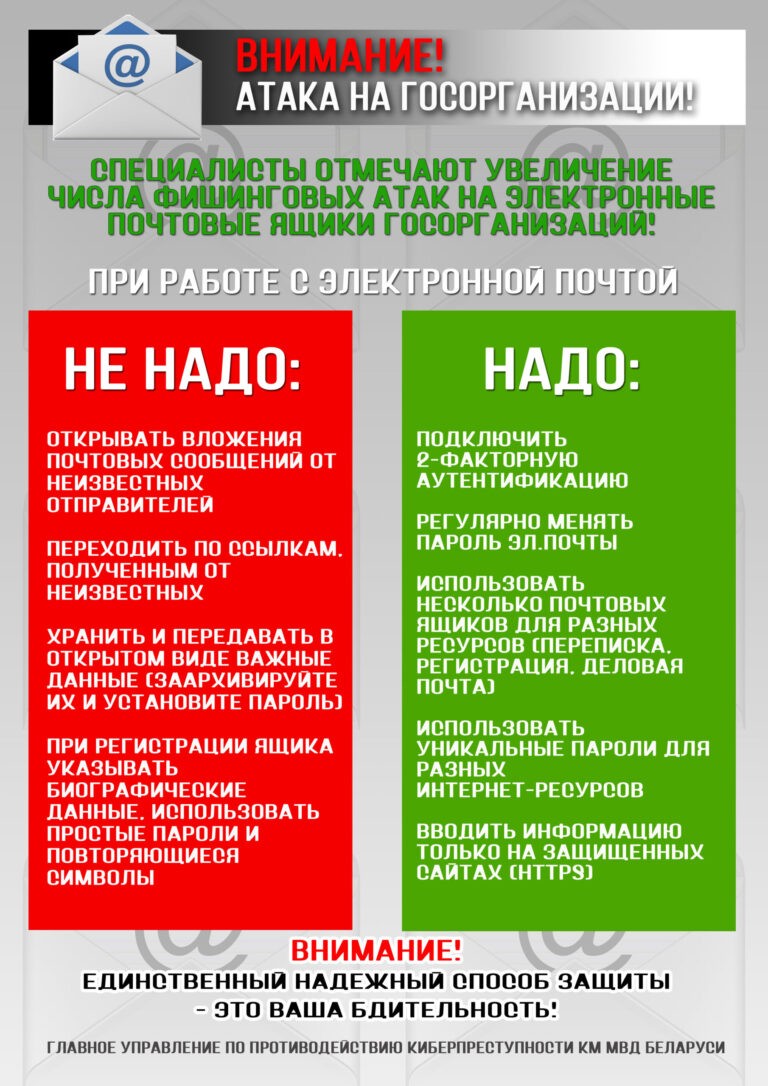

- Комбинация социальной инженерии и вредоносного кода. Наиболее известная форма подобного рода атак – фишинг, когда жертву принуждают к определенным действиям (нажатию на ссылку в электронном письме, посещению сайта и т. д.), что впоследствии приводит к заражению системы при помощи первого метода.

- Незаконная деятельность: домогательства, распространение незаконного контента, груминг и т. д. В этом случае злоумышленники скрывают свои следы посредством анонимных профайлов, шифрованных сообщений и других подобных технологий.

Будьте бдительны! Эти знания помогут вам сберечь ваши деньги!